A aparente recorrência de falhas de inteligência na França e em outros lugares tem sido debatida por especialistas em segurança e, em última instância, levanta a questão: o que se pode esperar dos serviços de inteligência?

A aparente recorrência de falhas de inteligência na França e em outros lugares tem sido debatida por especialistas em segurança e, em última instância, levanta a questão: o que se pode esperar dos serviços de inteligência?

- By George Lakey

Um dos meus cursos mais populares no Swarthmore College enfocou o desafio de como se defender contra o terrorismo, de maneira não violenta. Eventos agora em andamento na França tornam nosso curso mais relevante do que nunca. De fato, a guerra pós-9 / 11 internacional tem sido acompanhada pelo aumento das ameaças reais de terror em quase todos os lugares.

Um dos meus cursos mais populares no Swarthmore College enfocou o desafio de como se defender contra o terrorismo, de maneira não violenta. Eventos agora em andamento na França tornam nosso curso mais relevante do que nunca. De fato, a guerra pós-9 / 11 internacional tem sido acompanhada pelo aumento das ameaças reais de terror em quase todos os lugares.

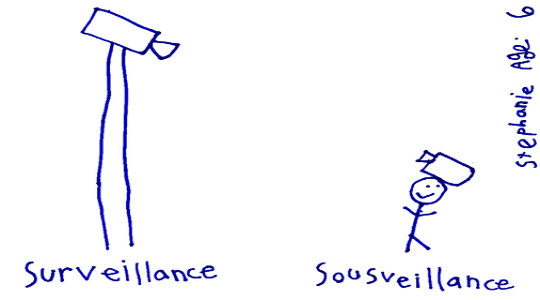

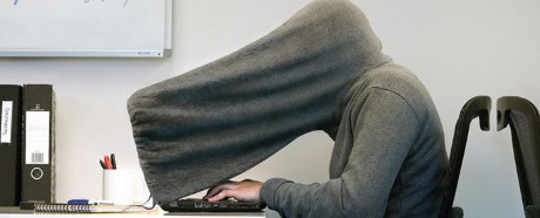

Neste momento, provavelmente há muitos olhos em você. Se você estiver lendo este artigo em um local público, uma câmera de vigilância pode estar capturando suas ações e até mesmo observando você inserir suas informações de login e senha. Basta dizer que ser observado faz parte da vida hoje.

Neste momento, provavelmente há muitos olhos em você. Se você estiver lendo este artigo em um local público, uma câmera de vigilância pode estar capturando suas ações e até mesmo observando você inserir suas informações de login e senha. Basta dizer que ser observado faz parte da vida hoje.

desculpas recente do Facebook para o seu ano no recurso de revisão, que tinha exibido para imagens de um luto pai de sua filha morta, destaca novamente a relação complicada entre a gigante de mídia social e os dados de seus usuários.

- By Robert Reich

Fizemos progressos este ano - aumento do salário mínimo em dezenas de estados e municípios, proporcionando a igualdade de direitos do casamento na maioria dos estados, a limitação das emissões de carbono. Mas há muito mais a fazer.

O anonimato online não é tão fácil quanto as empresas que oferecem privacidade querem que você pense

Em um mundo pós-Snowden, o anonimato é o que as pessoas querem online. Aplicativos para smartphones que oferecem mensagens anônimas estão surgindo em todos os lugares - Secret, Whisper e agora Yik Yak. As últimas adições à tecnologia de proteção da privacidade, afirmam fornecer plataformas anônimas de confissão, expressão e discussão baseadas em localização.

Uma testes artista nova-iorquinos se vai dar nome ou parte do seu número de Segurança Social para um bolinho caseiro de solteira de sua mãe.

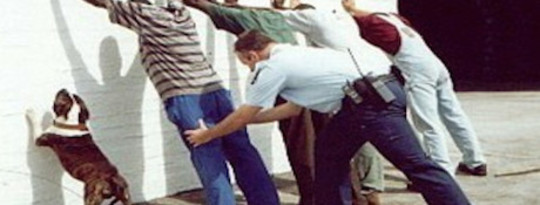

As lutas municipais pela vigilância em massa assumem maior importância. À medida que se torna cada vez mais claro que essas agências estão gastando muito, como descobriu um relatório bipartidário sobre centros de fusões, as comunidades devem decidir se defendem suas liberdades civis quando as autoridades eleitas não são mais capazes de advogar por elas.

Recentemente, documentos revelados pela ProPublica, pelo New York Times e pelo Guardian mostraram que a NSA e sua contraparte britânica, GCHQ, não são apenas capazes de acessar seus metadados, mas também de capturar informações enviadas por aplicativos em seu smartphone.

Desde as primeiras divulgações baseadas em documentos fornecidos pelo ex-contratado da NSA, Edward Snowden, Obama ofereceu suas próprias defesas dos programas. Mas nem todas as reivindicações do presidente resistiram ao escrutínio. Aqui estão algumas das afirmações enganosas que ele fez.

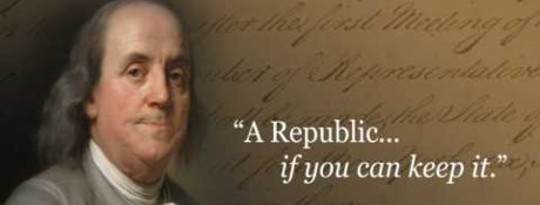

O curioso sobre um sistema democrático é que ele contém as sementes de sua própria morte. A liberdade não é algo garantido por qualquer pergaminho ou promessa. Ele é ganho por cada geração que deve protegê-lo de ameaças, não apenas de fora, mas de dentro de uma nação.

- By tecnologia

Logo após os primeiros relatos sobre os documentos vazados de Ed Snowden sobre o PRISM, o pessoal da Datacoup montou o muito divertido site GETPRSM, que se parece muito com o anúncio de uma nova rede social, mas (a piada é) é realmente a NSA escavando todos os nossos dados e fazer as conexões. É muito engraçado. Exceto, claro, quando você descobrir que é real.

Três meses e meio depois que o agente da Segurança Nacional, Edward Snowden, se manifestou publicamente sobre as enormes operações de espionagem do governo americano em casa e no exterior, passamos a hora com Alan Rusbridger, editor-chefe do The Guardian, o jornal britânico. que relatou pela primeira vez os documentos vazados de Snowden.

É não está claro Quanta informação sobre as conversas das pessoas comuns que a Agência de Segurança Nacional reuniu. Mas nós sabemos que há um mercado público próspero para dados sobre indivíduos americanos - especialmente dados sobre as coisas que compramos e queremos comprar.

- By Amy Goodman

Uma nova exposição baseada nos vazamentos de Edward Snowden revelou que a Agência Nacional de Segurança desenvolveu métodos para quebrar a criptografia on-line usada para proteger e-mails, bancos e registros médicos. "A criptografia é realmente o sistema que permite que a Internet funcione como um importante instrumento comercial em todo o mundo.

Os alemães gostam de postar fotos de bebês, fotos de festas e comentários espirituosos no Facebook como qualquer outra pessoa. Eles simplesmente não querem ser pegos fazendo isso. Muitos de nós usam nomes falsos para seus perfis 2013 trocadilhos idiotas, personagens de filmes ou anagramas e "remixes" de seus nomes reais. (Sim, eu tenho um. Não, eu não estou te dizendo o nome.)

A indignação com a enorme e extensa coleta de dados da NSA é diferente na comunidade branca e na comunidade negra, mas por quê? Chris Hayes discute com o colaborador do MSNBC James Peterson e David Sirota, um colunista do Salon.com

Dan Rather, âncora e editor-chefe de "Dan Rather Reports" na AXS-TV, conversa com Rachel Maddow sobre como o abuso de poder e incompetência da NSA enfraquece a credibilidade dos Estados Unidos e questiona como a "guerra ao terrorismo" "está sendo conduzido quase 12 anos após o 9 / 11.

- By Compilação

Parece que todos os dias traz uma nova revelação sobre o alcance dos programas secretos de vigilância em massa sem autorização da NSA. E à medida que aprendemos mais, a imagem se torna cada vez mais alarmante. O juiz chefe do Tribunal de Vigilância de Inteligência Estrangeira disse que o tribunal carece de ferramentas para verificar de forma independente com que frequência a vigilância do governo infringe as regras do tribunal.

O Presidente parecia inconsciente do artigo que foi publicado pelo The Guardian apenas 3 horas antes da conferência de imprensa, enquanto seus manipuladores permitiam que o Presidente aparecesse ou mentiroso ou fora de sintonia. Neste artigo, o Guardian revelou que a NSA tinha pelo menos uma "porta dos fundos" virtual, se não um sistema real em seus próprios sistemas, que lhes permitia contornar até mesmo o espírito e restrições da Corte FISA "carimbada com borracha".

- By Amy Goodman

O Lavabit, um serviço de e-mail criptografado que se acredita ter sido usado pelo agente de segurança da Agência Nacional de Segurança Edward Snowden, foi abruptamente fechado. O movimento veio em meio a uma briga legal que parecia envolver tentativas do governo dos EUA de obter acesso a informações de clientes.

Isso exigirá “dissensão coordenada” de indivíduos, grupos de defesa e, sim, empresas de tecnologia. Pessoas espertas como Ron Wyden (D-Oregon) advertem que a nossa inação abre a porta para que tal vigilância se torne uma parte irreversível e lamentável de nossa sociedade, mas a dura verdade é que os cidadãos precisam reunir vontade incrível para exigir ou promulgar privacidade proteções.

Que informações a NSA coleta e como? Não sabemos todos os diferentes tipos de informação que a NSA coleta, mas vários programas secretos de coleta foram revelados: