Nos próximos meses, a organização sem fins lucrativos sediada em Seattle O Projeto Tor estará fazendo algumas mudanças para melhorar a forma como a rede Tor protege a privacidade e a segurança dos usuários. A rede gratuita permite que os usuários naveguem na internet anonimamente. Por exemplo, o uso do Tor pode reduzir o risco de ser identificado quando dissidentes falam contra seus governos, denunciantes se comunicam com jornalistas e vítimas de abuso doméstico em busca de ajuda. ![]()

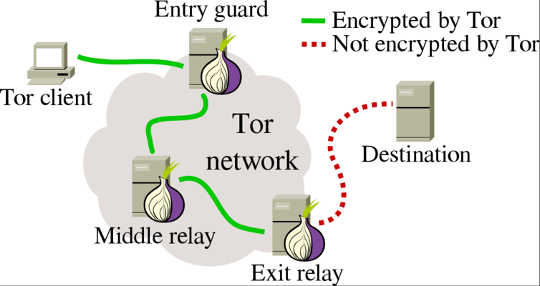

Na sua função mais comum e mais conhecida, uma pessoa que usa o livre Tor Navegador - essencialmente uma versão de privacidade do Firefox - usa a internet normalmente. Nos bastidores, o navegador e a rede lidam com o tráfego da Web, enviando as comunicações através de uma cadeia de três computadores escolhidos aleatoriamente de todo o mundo, chamados de “relés”. A partir de março, a rede Tor da 2017 conta quase 7,000 destes relés. O objetivo de alavancar esses relés é dissociar a identidade de um usuário de sua atividade.

O Tor rebate o tráfego da web em três relés Tor selecionados aleatoriamente de um total de relés 7,000.

O Tor rebate o tráfego da web em três relés Tor selecionados aleatoriamente de um total de relés 7,000.

Mas esses usuários ainda estão, em geral, usando sites de outros, que podem ser desligar or pressionado a censurar a atividade online. Meu próprio trabalho como acadêmico e membro voluntário do The Tor Project também analisa a maneira da rede de permitir que as pessoas hospedem sites de forma privada e anônima, que é onde a maioria das atualizações para o sistema virá.

Chamado de “serviços em cebola”, esse elemento da rede Tor possibilita que uma pessoa execute um site (ou compartilhamento de arquivos, serviço de bate-papo ou até mesmo sistema de vídeo-chamada) de um servidor dedicado ou até mesmo de seu próprio computador sem expor onde mundo é. Isso torna muito mais difícil para as autoridades ou oponentes derrubarem. As próximas mudanças corrigirá falhas no design original do sistema e empregará criptografia moderna para tornar o sistema à prova do futuro. Eles melhorarão a segurança e o anonimato dos usuários do Tor existentes e, talvez, atraiam usuários adicionais que estavam preocupados com as proteções anteriores que não foram suficientes quando se comunicaram e se expressaram online.

Entendendo serviços de cebola

A partir de março 2017, estima-se Serviços de cebola 50,000 estão operando na rede Tor. Os serviços onionados continuam on-line e off-line, por isso é difícil obter números exatos. Seu nome vem do fato de que, como os usuários do Tor, suas identidades e atividades são protegidas por múltiplas camadas de criptografia, como as de uma cebola.

Enquanto os criminosos são freqüentemente os primeiros a adotar da tecnologia do anonimato, à medida que mais pessoas usam o sistema, os usos legais e éticos tornam-se muito mais comuns do que os ilegais. Muitos serviços de cebola hospedam sites, sites de bate-papo e serviços de chamada de vídeo. Nós não sabemos tudo o que eles estão fazendo porque o The Tor Project projeta privacidade em sua tecnologia, por isso não e não pode acompanhar. Além disso, quando novos serviços de cebola são configurados, sua própria existência é privada por padrão; um operador deve escolher transmitir a existência de um serviço publicamente.

Muitos proprietários anunciam a existência de seus sites, no entanto, Ahmia motor de busca fornece uma maneira conveniente de encontrar todos os serviços de cebola conhecidos publicamente. Eles são tão diversos quanto a própria internet, incluindo um motor de busca, um revista literária e um arquivo de escrita marxista e relacionada. Facebook ainda tem um caminho para os usuários do Tor conectar-se diretamente ao seu serviço de mídia social.

Criando um site de cebola

Quando um usuário consciente da privacidade configura um serviço de cebola manualmente ou com uma ferramenta de terceiros, como onionshare), as pessoas que desejam se conectar a ele devem usar o Tor Browser ou outro software habilitado para Tor; navegadores normais, como o Chrome e o Firefox, não podem se conectar a domínios cujos nomes terminam em “.onion”. (Pessoas que querem espiar sites da cebola sem todas as proteções de anonimato da rede podem visitar Tor2web, que atua como uma ponte entre a web aberta e a rede Tor.)

Originalmente, um novo serviço de cebola deveria ser conhecido apenas por seu criador, que poderia escolher se e como contar aos outros sobre sua existência. Claro, alguns, como o Facebook, querem espalhar a palavra o mais amplamente possível. Mas nem todo mundo quer abrir seu site ou serviço Tor para o público, como fazem os sites de pesquisa e mídia social.

No entanto, uma falha de projeto possibilitou que um adversário aprendesse sobre a criação de um novo serviço de cebola. Isso aconteceu porque, a cada dia, os serviços de cebola anunciam sua existência para vários relés Tor. Como aconteceu no 2014, um invasor poderia potencialmente controlar relés suficientes para acompanhar os novos registros de serviço e construir lentamente uma lista de sites de cebola - tanto secretos quanto públicos - ao longo do tempo.

A mesma falha de design também possibilitou que um invasor previsse quais relés um serviço em particular entraria em contato no dia seguinte, permitindo que o adversário se tornasse esses mesmos retransmissores e tornasse o serviço de cebola inacessível. Não apenas alguém que desejasse operar um serviço confidencial e secreto de cebola poderia ser desmascarado sob certas circunstâncias, mas seu site poderia efetivamente ser colocado offline.

As atualizações para o sistema consertar esses dois problemas. Primeiro, os relés que cada serviço contata para seu check-in diário serão atribuídos aleatoriamente. Em segundo lugar, a própria mensagem de check-in será criptografada, portanto, um retransmissor pode seguir suas instruções, mas o operador humano não poderá lê-la.

Nomeando domínios com mais segurança

Outra forma de segurança faz com que os nomes dos serviços de cebola sejam mais difíceis de lembrar. Domínios Onion não são nomeados como sites comuns são: facebook.com, theconversation.com e assim por diante. Em vez disso, seus nomes são derivados de dados criptográficos gerados aleatoriamente e geralmente aparecem como expyuzz4wqqyqhjn.onion, que é o site do The Tor Project. (É possível gerar domínios de cebola repetidamente até que um usuário chegue a um que seja um pouco mais fácil de reconhecer. O Facebook fez isso e - com uma combinação de sorte e poder computacional bruto - conseguiu criar facebookcorewwwi.onion.)

Os serviços de cebola mais antigos tinham nomes compostos de caracteres aleatórios 16. Os novos usarão caracteres 56, tornando seus nomes de domínio assim: l5satjgud6gucryazcyvyvhuxhr74u6ygigiuyixe3a6ysis67ororad.onion.

Embora os efeitos exatos sobre a capacidade dos usuários de entrar nos endereços dos serviços de cebola não tenham sido estudados, o alongamento de seus nomes não deve afetar muito as coisas. Como os nomes de domínio da cebola sempre foram difíceis de lembrar, a maioria dos usuários tira proveito dos favoritos do Tor Browser, ou copia e cola nomes de domínio nos campos de endereços.

Protegendo os locais das cebolas

Todo esse novo design torna significativamente mais difícil descobrir um serviço de cebola cujo operador deseja que ele permaneça oculto. Mas e se um adversário ainda conseguir descobrir isso? O Projeto Tor resolveu esse problema permitindo que os serviços da cebola desafiassem os possíveis usuários a digitar uma senha antes de usá-la.

Além disso, o Projeto Tor está atualizando a criptografia que os serviços da cebola empregam. Versões mais antigas do Tor usavam criptosistema chamado RSA, que poderia ser quebrado calculando os dois fatores primos de números muito grandes. Embora a RSA ainda não seja considerada insegura, os pesquisadores conceberam vários ataques, então o Projeto Tor está substituindo-o pelo que é chamado criptografia de curva elíptica, que usa chaves mais curtas, mais eficientes e entendidas como pelo menos tão seguras.

Os desenvolvedores também estão atualizando outros elementos básicos dos padrões de criptografia usados no Tor. A função hash, que o Tor usa para derivar strings de texto curtas e constantes a partir de dados arbitrariamente longos, mudará da problemática - e parcialmente quebrado - SHA-1 para o moderno SHA-3. Além disso, chaves secretas para o Advanced Encryption Standard O cryptosystem terá o dobro do tempo anterior - e, portanto, significativamente mais difícil de quebrar. Eles não abordam ameaças imediatas específicas, mas protegem contra melhorias futuras no ataque à criptografia.

Com essas melhorias no software que executa o Tor, esperamos ser capazes de evitar futuros ataques e proteger os usuários do Tor em todo o mundo. No entanto, o melhor anonimato é apenas um aspecto da visão geral. Mais experimentação e pesquisa são necessárias para tornar os serviços de cebola mais fáceis de usar.

Sobre o autor

Philipp Winter, pesquisador de pós-doutorado em ciência da computação, Princeton University

Este artigo foi originalmente publicado em A Conversação. Leia o artigo original.

Livros relacionados

at InnerSelf Market e Amazon