Como o armazenamento em nuvem se torna mais comum, a segurança de dados é uma preocupação crescente. Empresas e escolas têm aumentado o uso de serviços como o Google Drive há algum tempo, e muitos usuários individuais também armazenam arquivos no Dropbox, Box, Amazon Drive, Microsoft OneDrive e afins.

Como o armazenamento em nuvem se torna mais comum, a segurança de dados é uma preocupação crescente. Empresas e escolas têm aumentado o uso de serviços como o Google Drive há algum tempo, e muitos usuários individuais também armazenam arquivos no Dropbox, Box, Amazon Drive, Microsoft OneDrive e afins.

A revelação de que crianças neozelandesas de seis ou sete anos estão postando imagens sexualmente explícitas de si mesmas na Internet pode ser um choque para muitos, especialmente os pais. A realidade é que para muitos adolescentes hoje, envolver-se com material explícito não é incomum.

A revelação de que crianças neozelandesas de seis ou sete anos estão postando imagens sexualmente explícitas de si mesmas na Internet pode ser um choque para muitos, especialmente os pais. A realidade é que para muitos adolescentes hoje, envolver-se com material explícito não é incomum.

Centenas dos principais sites do mundo acompanham rotineiramente as batidas de um usuário, o movimento do mouse e a inserção em um formulário da Web - mesmo antes de ser enviado ou posteriormente abandonado, de acordo com os resultados de um estudo de pesquisadores da Universidade de Princeton.

Centenas dos principais sites do mundo acompanham rotineiramente as batidas de um usuário, o movimento do mouse e a inserção em um formulário da Web - mesmo antes de ser enviado ou posteriormente abandonado, de acordo com os resultados de um estudo de pesquisadores da Universidade de Princeton.

Você já se perguntou por que seu computador costuma exibir anúncios que parecem feitos sob medida para seus interesses? A resposta é big data.

Você já se perguntou por que seu computador costuma exibir anúncios que parecem feitos sob medida para seus interesses? A resposta é big data.

Se você é o proprietário de um cartão de crédito ou débito, existe uma chance não desprezível de que você possa estar sujeito a fraudes, como milhões de outras pessoas ao redor do mundo.

Se você é o proprietário de um cartão de crédito ou débito, existe uma chance não desprezível de que você possa estar sujeito a fraudes, como milhões de outras pessoas ao redor do mundo.

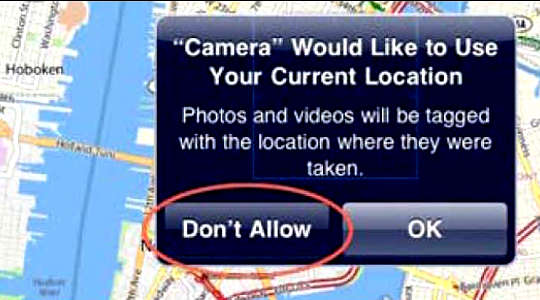

Nossos telefones celulares podem revelar muito sobre nós mesmos: onde vivemos e trabalhamos; quem são nossos familiares, amigos e conhecidos; como (e até mesmo o que) nos comunicamos com eles; e nossos hábitos pessoais.

Nossos telefones celulares podem revelar muito sobre nós mesmos: onde vivemos e trabalhamos; quem são nossos familiares, amigos e conhecidos; como (e até mesmo o que) nos comunicamos com eles; e nossos hábitos pessoais.

As metáforas fictícias são importantes, e na batalha pela salvaguarda das nossas liberdades civis, poucas metáforas importam mais do que o 1984 de George Orwell. Embora publicado pela primeira vez quase 70 anos atrás, a saliência duradoura dessa distopia mais arquetípica é inegável.

As metáforas fictícias são importantes, e na batalha pela salvaguarda das nossas liberdades civis, poucas metáforas importam mais do que o 1984 de George Orwell. Embora publicado pela primeira vez quase 70 anos atrás, a saliência duradoura dessa distopia mais arquetípica é inegável.

Harvard recentemente rescindiu as ofertas de admissão para alguns calouros que participaram de um grupo privado no Facebook que compartilha memes ofensivos.

Harvard recentemente rescindiu as ofertas de admissão para alguns calouros que participaram de um grupo privado no Facebook que compartilha memes ofensivos.

Pelo menos 40% dos agregados familiares australianos têm agora pelo menos um dispositivo doméstico "Internet das Coisas". Estes são geladeiras, persianas, fechaduras e outros dispositivos que estão conectados à internet.

Pelo menos 40% dos agregados familiares australianos têm agora pelo menos um dispositivo doméstico "Internet das Coisas". Estes são geladeiras, persianas, fechaduras e outros dispositivos que estão conectados à internet.

Qualquer pessoa que passe muito tempo online sabe o ditado: "Se você não está pagando, você é o produto". Isso não é exatamente correto.

Qualquer pessoa que passe muito tempo online sabe o ditado: "Se você não está pagando, você é o produto". Isso não é exatamente correto. ![]()

Pense no que você compartilhou com seus amigos no Facebook hoje. Foram sentimentos de “stress” ou “fracasso”, ou talvez “alegria”, “amor” ou “excitação”?

Pense no que você compartilhou com seus amigos no Facebook hoje. Foram sentimentos de “stress” ou “fracasso”, ou talvez “alegria”, “amor” ou “excitação”?

Relatórios recentes sugerem que os terroristas agora podem criar bombas tão finas que não podem ser detectadas pela radiografia atual que nossas bolsas de mão passam.

Relatórios recentes sugerem que os terroristas agora podem criar bombas tão finas que não podem ser detectadas pela radiografia atual que nossas bolsas de mão passam.

Interrupções relatadas em pelo menos países da 74, incluindo Rússia, Espanha, Turquia e Japão, com alguns relatos de infiltração nos EUA também

Interrupções relatadas em pelo menos países da 74, incluindo Rússia, Espanha, Turquia e Japão, com alguns relatos de infiltração nos EUA também

O que significaria se você perdesse todos os seus documentos pessoais, como fotos de sua família, pesquisas ou registros comerciais?

O que significaria se você perdesse todos os seus documentos pessoais, como fotos de sua família, pesquisas ou registros comerciais?

Ataques cibernéticos em larga escala com estatísticas de dar água na boca, como a quebra de um bilhão de contas do Yahoo na 2016, ganham a maior parte das manchetes.

Ataques cibernéticos em larga escala com estatísticas de dar água na boca, como a quebra de um bilhão de contas do Yahoo na 2016, ganham a maior parte das manchetes.

Pagamos nossa fatura mensal pela Internet para poder acessar a Internet. Não pagamos para que nosso provedor de serviços de Internet (ISP) tenha a chance de coletar e vender nossos dados privados para ganhar mais dinheiro.

Pagamos nossa fatura mensal pela Internet para poder acessar a Internet. Não pagamos para que nosso provedor de serviços de Internet (ISP) tenha a chance de coletar e vender nossos dados privados para ganhar mais dinheiro.

O Senado dos EUA votou na semana passada para permitir que os provedores de serviços de Internet vendam dados sobre as atividades online de seus clientes para os anunciantes.

O Senado dos EUA votou na semana passada para permitir que os provedores de serviços de Internet vendam dados sobre as atividades online de seus clientes para os anunciantes.

Estamos produzindo mais dados do que nunca, com mais de quintilhões de bytes 2.5 produzidos todos os dias, de acordo com a IBM.

Estamos produzindo mais dados do que nunca, com mais de quintilhões de bytes 2.5 produzidos todos os dias, de acordo com a IBM.

A revolução tecnológica está chegando à publicidade. Os chatbots estão substituindo os humanos, os big data ameaçam nossa privacidade e o blockchain está conectando todos juntos.

A introdução de novas medidas de segurança para o setor aéreo raramente é levada a sério pelos governos.

A introdução de novas medidas de segurança para o setor aéreo raramente é levada a sério pelos governos.

Quando o governo indiano baniu recentemente duas notas de alto valor, isso levou a todo tipo de caos.

Quando o governo indiano baniu recentemente duas notas de alto valor, isso levou a todo tipo de caos.

Nos próximos meses, a organização sem fins lucrativos The Tor Project, com sede em Seattle, fará algumas mudanças para melhorar a forma como a rede Tor protege a privacidade e a segurança dos usuários.

Nos próximos meses, a organização sem fins lucrativos The Tor Project, com sede em Seattle, fará algumas mudanças para melhorar a forma como a rede Tor protege a privacidade e a segurança dos usuários.

Empresas são bombardeadas com golpes de phishing todos os dias.